小程序渗透

新增攻击面:影子“小程序”

小程序渗透测试,以及关联通杀方案

本文档使用 MrDoc 发布

-

+

小程序渗透测试,以及关联通杀方案

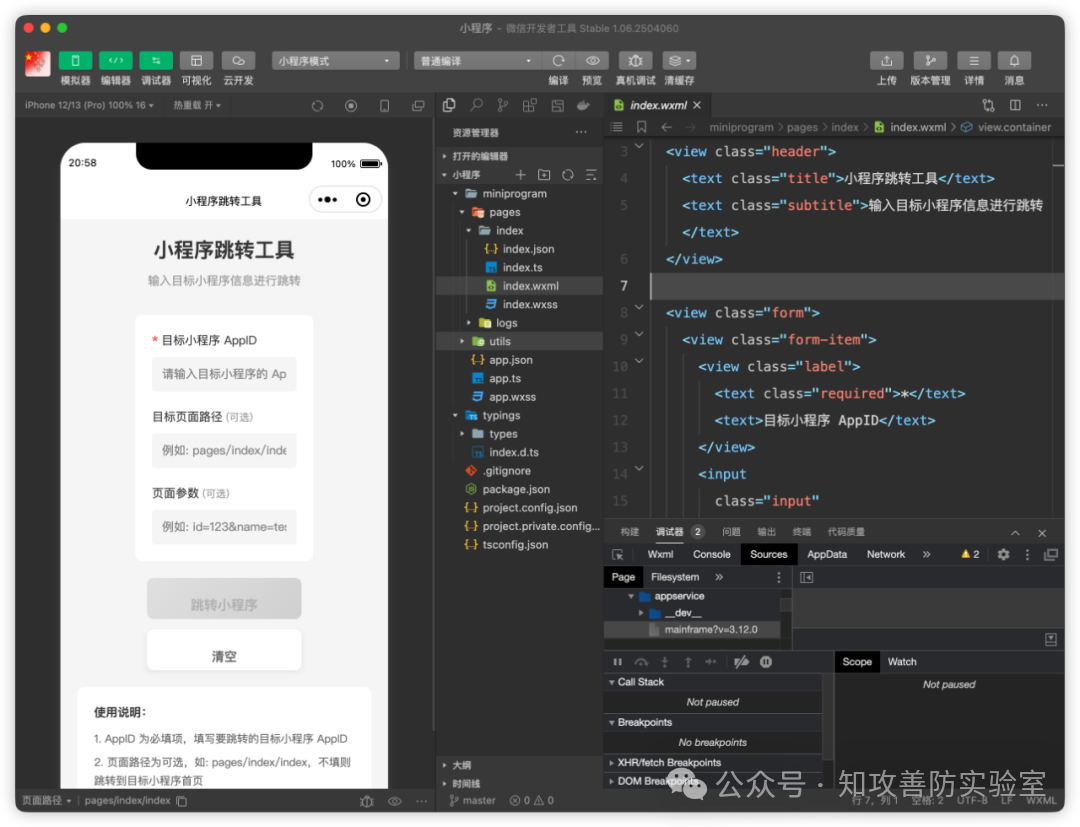

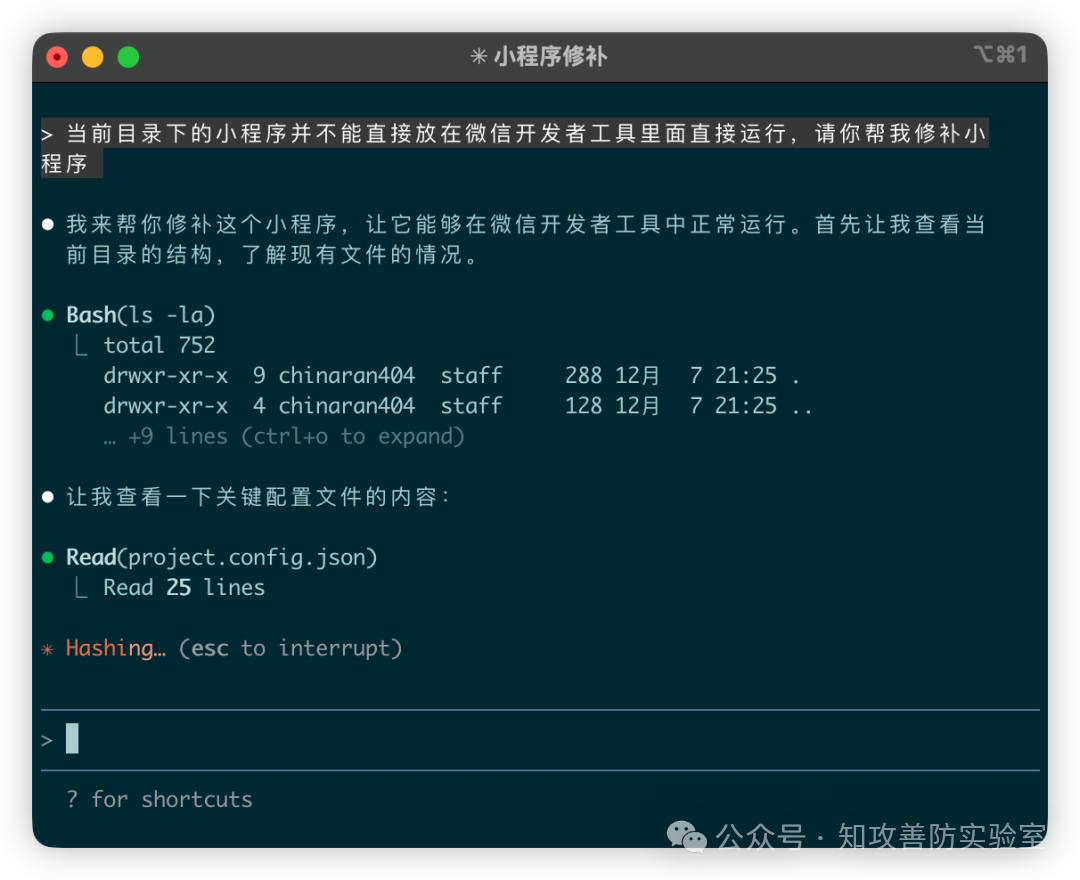

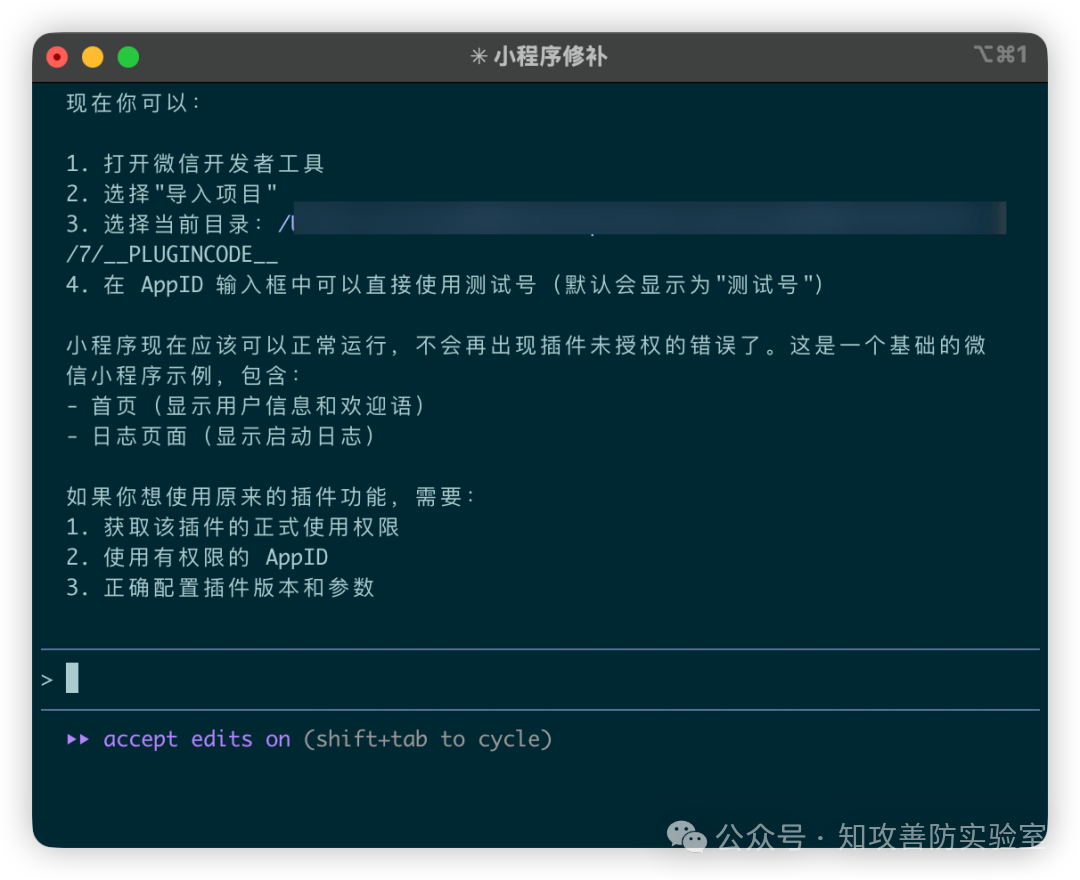

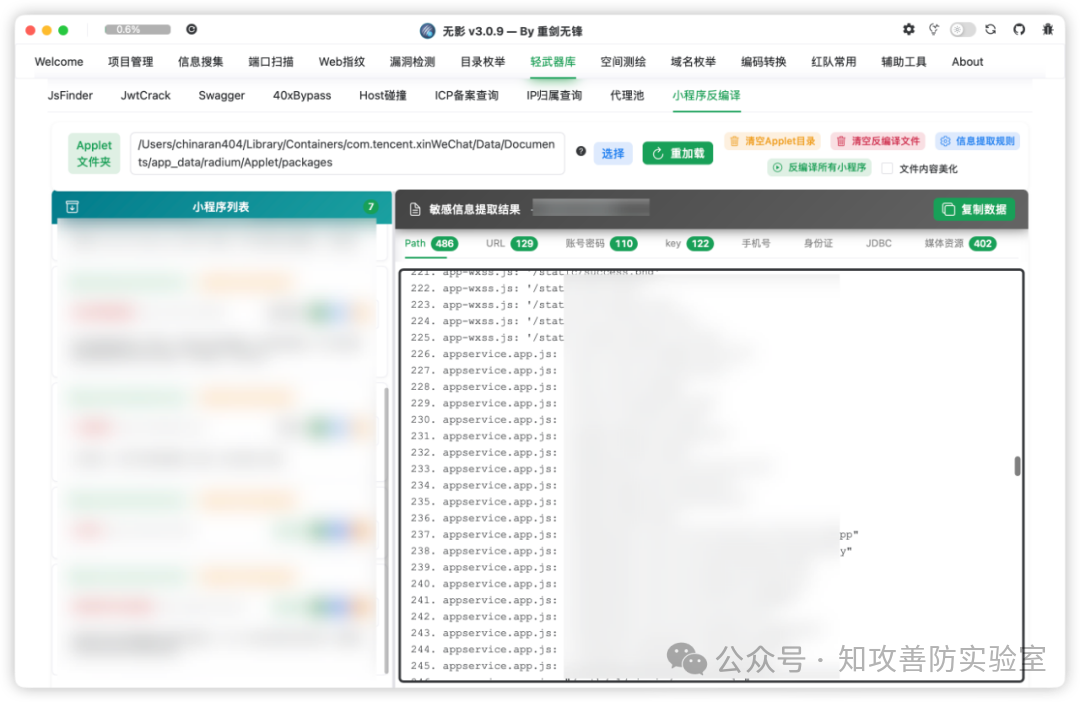

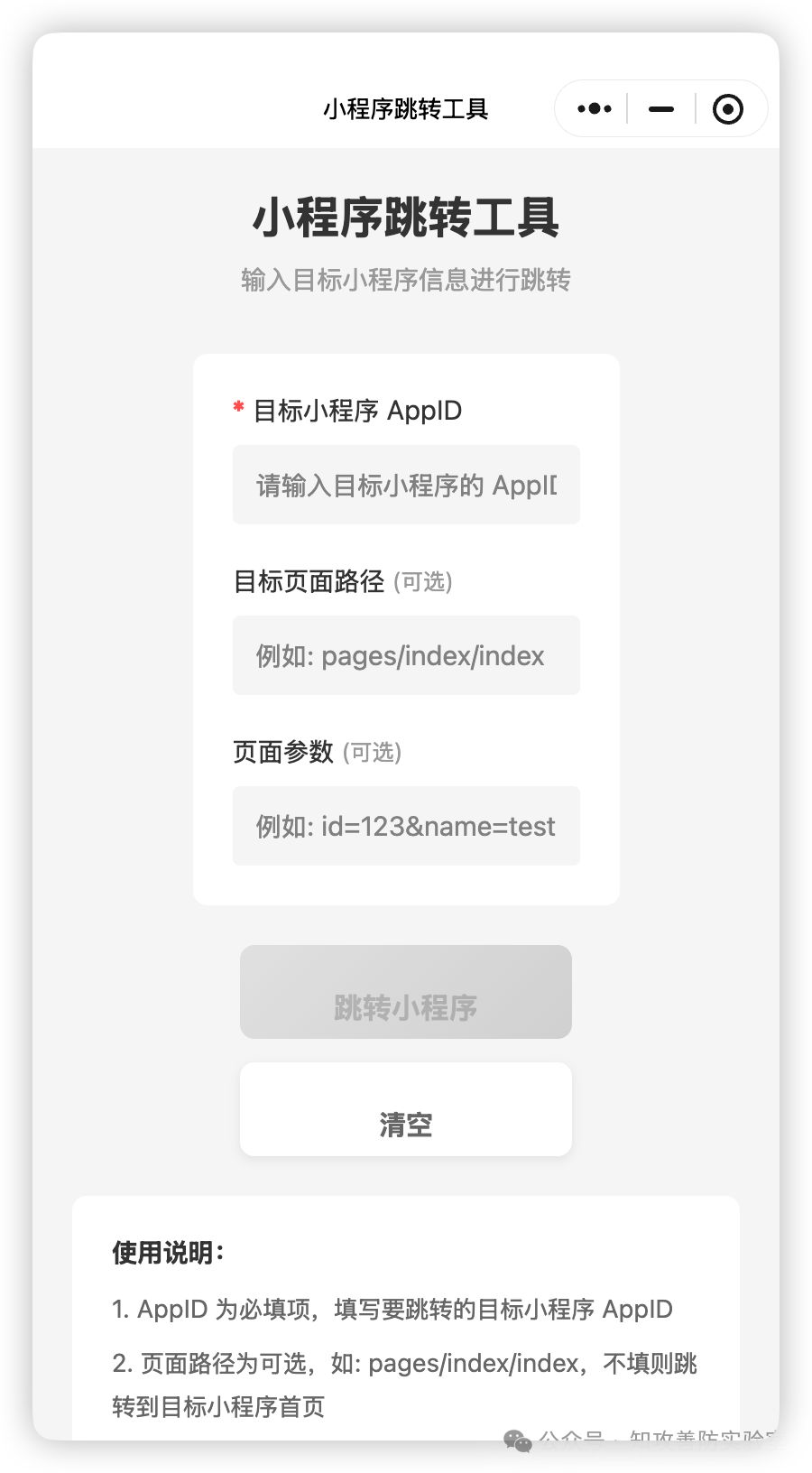

>i **提示** >转载:https://mp.weixin.qq.com/s/tEBDa2aFskvvyHbur-K_Bw > 简单来讲,就是有一些搜不到的小程序,在测试过程中可能有非常大的攻击入口。从过 ICP 小程序备案查询->微信接口找到对应的 AppID->微信小程序官方接口跳转  整一套思路已经搞出来了,非常好整,推荐大家去玩一玩。 根据“牛马安全”相关思路,我们可以引出以下内容 ### 1. 逆向分析小程序,本地调试 这个我个人感觉算测的比较细的了逆向出来的,不能直接在微信开发者工具里面进行调试,建议配合claude+GLM 让 AI 对逆向出来的源码进行修补   2. ### AppID 跳页面 逆向出来的小程序,会出现很多 Path   可以配合 AppID+Path 跳转,如果前后端权限没设计好,直接越权页面。 强跳小程序源码: > https://pan.quark.cn/s/d777ac4e7f24 [【附件】小程序源码.zip](/media/attachment/2025/12/%E5%B0%8F%E7%A8%8B%E5%BA%8F%E6%BA%90%E7%A0%81.zip) 其他小程序相关Q&A: **抓包**:Proxifier/小黄鸟(建议) **4.0反编译路径:** > C:\Users\xxx\AppData\Roaming\Tencent\xwechat\radium\Applet\packages > /Users/xxx/Library/Containers/com.tencent.xinWeChat/Data/Documents/app_data/radium/Applet/packages **强开 F12:** Windows:https://github.com/evi0s/WMPFDebugger MacOS:目前只能降级用老工具 **有的小程序抓不到** 证书安装正确,还是抓不到的话,可能是因为微信的私有协议,确实目前没找到好的办法。

admin

2025年12月23日 14:58

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

PDF文档(打印)

分享

链接

类型

密码

更新密码